一、勒索病毒“WanaCry”肆虐全球

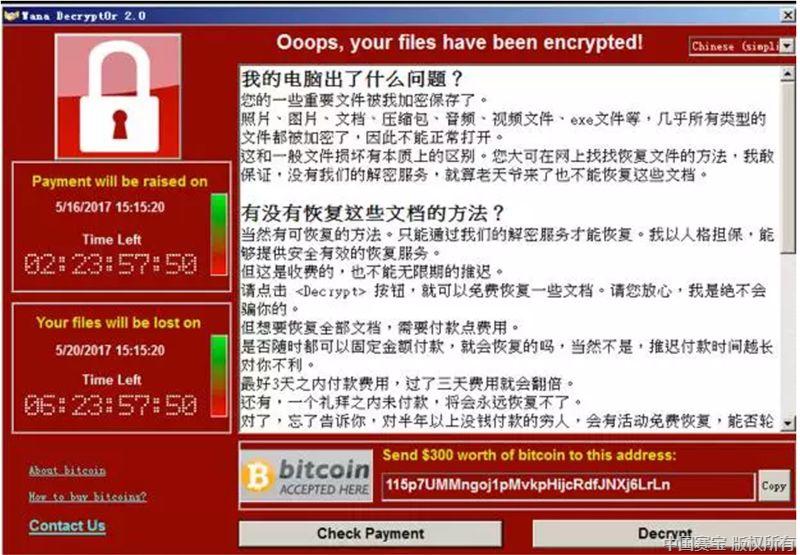

5月12日起,全球范圍內(nèi)爆發(fā)了勒索病毒“WannaCry”。該病毒利用Windows操作系統(tǒng)的漏洞MS17-010,對用戶計(jì)算機(jī)內(nèi)的文件進(jìn)行高強(qiáng)度加密,并向用戶索取以比特幣支付的贖金,否則七天后“撕票”——即使支付贖金也無法恢復(fù)數(shù)據(jù)。全球范圍內(nèi)的高校、加油站、火車站、自助終端、醫(yī)院、政府辦事終端等成為重災(zāi)區(qū)。被勒索病毒攻擊后用戶界面如圖1所示。

圖1 勒索病毒“WannaCry”攻擊效果

該勒索病毒的爆發(fā)源于美國國家安全局(National Security Agency,NSA)掌握的漏洞利用工具“永恒之藍(lán)”的泄露。NSA隸屬于美國國防部,掌握大量網(wǎng)絡(luò)攻擊武器,“永恒之藍(lán)”是其針對微軟MS17-010漏洞所開發(fā)的網(wǎng)絡(luò)武器。2013年6月,“永恒之藍(lán)”等十幾個(gè)武器被黑客組織“影子經(jīng)紀(jì)人”(ShadowBreakers)竊取。2017年5月,不法分子通過改造“永恒之藍(lán)”攻擊程序發(fā)起網(wǎng)絡(luò)攻擊事件,這是基于Windows網(wǎng)絡(luò)共享協(xié)議進(jìn)行攻擊傳播的蠕蟲病毒,用戶只要開機(jī)上網(wǎng)就有可能遭受攻擊。

事實(shí)上,2017年3月,微軟已經(jīng)放出針對這一漏洞的補(bǔ)丁。但是,一是由于一些用戶沒有及時(shí)打補(bǔ)丁的習(xí)慣,二是全球仍然有許多用戶在使用已經(jīng)停止更新服務(wù)的Windows XP等較低版本系統(tǒng),無法獲取補(bǔ)丁,因此在全球造成大范圍傳播。加上“蠕蟲”不斷掃描的特點(diǎn),很容易便在國際互聯(lián)網(wǎng)和校園、企業(yè)、政府機(jī)構(gòu)的內(nèi)網(wǎng)不間斷進(jìn)行重復(fù)感染。

在技術(shù)層面,病毒“WannaCry”的組成可以分為兩個(gè)部分:1、蠕蟲部分,用于傳播病毒,并釋放出勒索病毒;2、勒索病毒部分,用于加密用戶文件并且索要贖金。相應(yīng)的,該病毒的整個(gè)攻擊過程包括掃描和勒索兩個(gè)步驟:1、攻擊者首先掃描網(wǎng)絡(luò)中的機(jī)器是否開啟了445端口,并檢測是否存在系統(tǒng)漏洞MS17-010,若不存在漏洞,根據(jù)蠕蟲的特點(diǎn),WannaCry會不斷掃描網(wǎng)絡(luò)上的機(jī)器,一旦條件符合,便進(jìn)行感染;2、若存在漏洞且開啟了445端口,則向用戶機(jī)器的445端口發(fā)送用以遠(yuǎn)程執(zhí)行代碼的網(wǎng)絡(luò)數(shù)據(jù)包,用以遠(yuǎn)程執(zhí)行勒索病毒、加密用戶文件,并彈出勒索頁面對用戶進(jìn)行勒索。

二、由想哭(WanaCry)到想姐妹(WanaSister)

事實(shí)上,勒索病毒“WannaCry”在12日大規(guī)模爆發(fā)之前,就已經(jīng)通過掛馬等方式在網(wǎng)絡(luò)中進(jìn)行傳播,之后由于黑客更換了傳播方式,挑選了漏洞MS17-010作為病毒傳輸入口,才導(dǎo)致了病毒大規(guī)模的爆發(fā)。

早期版本的“WannaCry”病毒存在“Kill Switch”開關(guān),也就是病毒會檢測:“http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com/”這個(gè)網(wǎng)址是否能訪問,如果能訪問,則停止攻擊。現(xiàn)在這個(gè)域名已經(jīng)被注冊,即這個(gè)版本的“WanaCry”已經(jīng)停止傳播功能。但同時(shí)由于這段代碼本身沒有加密,不法分子可以通過修改病毒樣本修改或去除開關(guān),因此未來可能出現(xiàn)沒有開關(guān)的變種病毒。截至目前,還沒有檢測到取消了Kill Switch的勒索病毒。

雖然還沒有檢測到取消了Kill Switch的勒索病毒,但是已有安全團(tuán)隊(duì)監(jiān)控到了名為“WanaSister”的新的變種。該變種將勒索病毒注入到筆記本進(jìn)程notepad.exe中,可以繞過部分查殺軟件的主動(dòng)防御功能(一些主動(dòng)防御類軟件默認(rèn)放過此類文字編輯工具),從而實(shí)施勒索攻擊。

5月14日之后,各個(gè)安全團(tuán)隊(duì)相繼發(fā)現(xiàn)加殼、偽裝、反調(diào)試、加簽名的樣本變種,表明勒索病毒一直在演化,提升對抗手段,躲避分析與查殺,妄圖繼續(xù)擴(kuò)大影響。勒索病毒的演變發(fā)展如圖2所示:

圖2 勒索病毒演變過程

三、勒索病毒的防范及警示

目前,國內(nèi)外安全機(jī)構(gòu)及廠商已經(jīng)及時(shí)發(fā)布了防范措施,同時(shí)對該病毒的機(jī)理及變種開展了深入研究,部分廠商已經(jīng)推出針對勒索病毒的文件恢復(fù)工具,但并不能保證恢復(fù)所有數(shù)據(jù),建議用戶盡快采取措施,避免被勒索軟件感染。針對勒索病毒,用戶應(yīng)做到以下幾點(diǎn):

1、盡快為Windows操作系統(tǒng)計(jì)算機(jī)(服務(wù)器和個(gè)人電腦)安裝所有最新的安全補(bǔ)丁;

2、關(guān)閉445、135、137、138、139端口,關(guān)閉網(wǎng)絡(luò)共享,開啟防火墻;

3、強(qiáng)化網(wǎng)絡(luò)安全意識,不明鏈接不要點(diǎn)擊,不明文件不要下載,不明郵件不要打開;

4、盡快(今后定期)備份自己電腦中的重要文件資料到移動(dòng)硬盤、U盤,備份完后脫機(jī)保存該磁盤(針對已感染的主機(jī));

5、建議仍在使用Windows XP、Windows 2003操作系統(tǒng)的用戶盡快升級到window 7、Windows 10或Windows 2008/2012/2016操作系統(tǒng)。

網(wǎng)絡(luò)恐怖和違法犯罪是國家網(wǎng)絡(luò)空間面臨的嚴(yán)峻挑戰(zhàn)之一。對于個(gè)人用戶,最重要的是提升網(wǎng)絡(luò)安全防范的意識,做到主動(dòng)獲取有關(guān)法律法規(guī)知識和網(wǎng)絡(luò)安全知識與技能,做好個(gè)人數(shù)據(jù)資料保護(hù),謹(jǐn)慎進(jìn)行電子交易,及時(shí)修復(fù)安全漏洞,防止個(gè)人信息泄露和財(cái)產(chǎn)損失。對于企業(yè)用戶,一方面要從管理制度上提高安全防范水平形成一套完整的適合于網(wǎng)絡(luò)環(huán)境的安全管理制度,另一方面要從網(wǎng)絡(luò)結(jié)構(gòu)設(shè)計(jì)上提高抵御外來入侵的能力,多角度防范網(wǎng)絡(luò)攻擊。

Copyright © 2015. 中國賽寶實(shí)驗(yàn)室 All rights reserved. 廣州市增城區(qū)朱村街朱村大道西78號

業(yè)務(wù)聯(lián)系:020-87236881

粵公網(wǎng)安備 44011802000613號

粵ICP備17163142號-12

粵公網(wǎng)安備 44011802000613號

粵ICP備17163142號-12